Шифрование — это не магия и не инструмент только для спецслужб. Это просто способ перевести ценную информацию на язык, понятный только тому, у кого есть специальный «ключ». В мире, где утечки данных давно обыденность, шифрование становится вашим личным неприступным сейфом. Ведь даже если злоумышленник перехватит переписку или серьёзный документ, не сможет ничего прочитать. Файлы будут выглядеть как бессмысленный набор символов. Давайте разберёмся, какие существуют инструменты шифрования и как ими пользоваться.

Что такое шифрование и почему одного пароля мало

Пароли как способ защиты основательно вошли в нашу жизнь. Мы привыкли, что они стоят везде — от телефона и компьютера до страницы в соцсетях или банковской карты. И это создаёт ложное чувство гарантированной защищённости от утечек информации. Но давайте начистоту: большинство паролей — это что-то вроде qwerty123 или имя котика. Их можно взломать подбором, украсть с помощью фишинга (поддельная страница входа) или просто подсмотреть через плечо.

Разумеется, пароль не повод отказываться от шифрования. Ведь, по сути, он служит всего лишь ключом от двери. И в случае взлома или перехвата не спасает личные данные от чужих глаз.

Шифрование же работает иначе. Оно не просто запирает дверь — оно превращает всё, что находится в комнате, в зашифрованный код. Даже если вор пролезет в окно (украдет сам файл или жесткий диск), он не сможет прочитать ваши документы. У него не будет ключа для их расшифровки. Пароль в этой системе — лишь один из возможных ключей, но не единственная защита.

Вся суть шифрования сводится к тому, чтобы видоизменить данные для посторонних. Тот, кому информация не предназначена, не должен понимать код. Для своих людей, напротив, зашифрованность не должна стать препятствием.

Это как секретный язык, который многие используют, иногда даже не задумываясь об этом. Дети изобретают свою систему знаков, а взрослые переписываются в защищённых мессенджерах. А компоненты одни для всех, и они объясняются в криптографии — науке о шифровании.

Итак, всегда нужны три вещи: сам объект (любой файл или сообщение), алгоритм — правило, по которому информация превращается в «тарабарщину» (например, замена букв цифрами), и ключ — секретный код, который всё возвращает на место. Без последнего понять такие данные практически невозможно.

Как это работает? Виды шифрования

Есть два основных вида «закодировать» информацию.

-

Симметричное шифрование: один ключ на всех

Допустим, у вас есть сейф с одним ключом. Вы копируете этот ключ и отдаёте всем, кому хотите дать доступ к документам. То есть шифрование сейфа и процесс открытия его выполняется одним и тем же ключом.

Это быстрый и надёжный способ. Классический алгоритм — AES-256. Его используют для шифрования целых дисков (BitLocker, FileVault) и архивов (7-Zip).

Но в этом сценарии есть существенный минус. Ведь безопасно передать ключ довольно проблематично. Достаточно воспользоваться email или мессенджером, чтобы злоумышленники смогли перехватить данные.

-

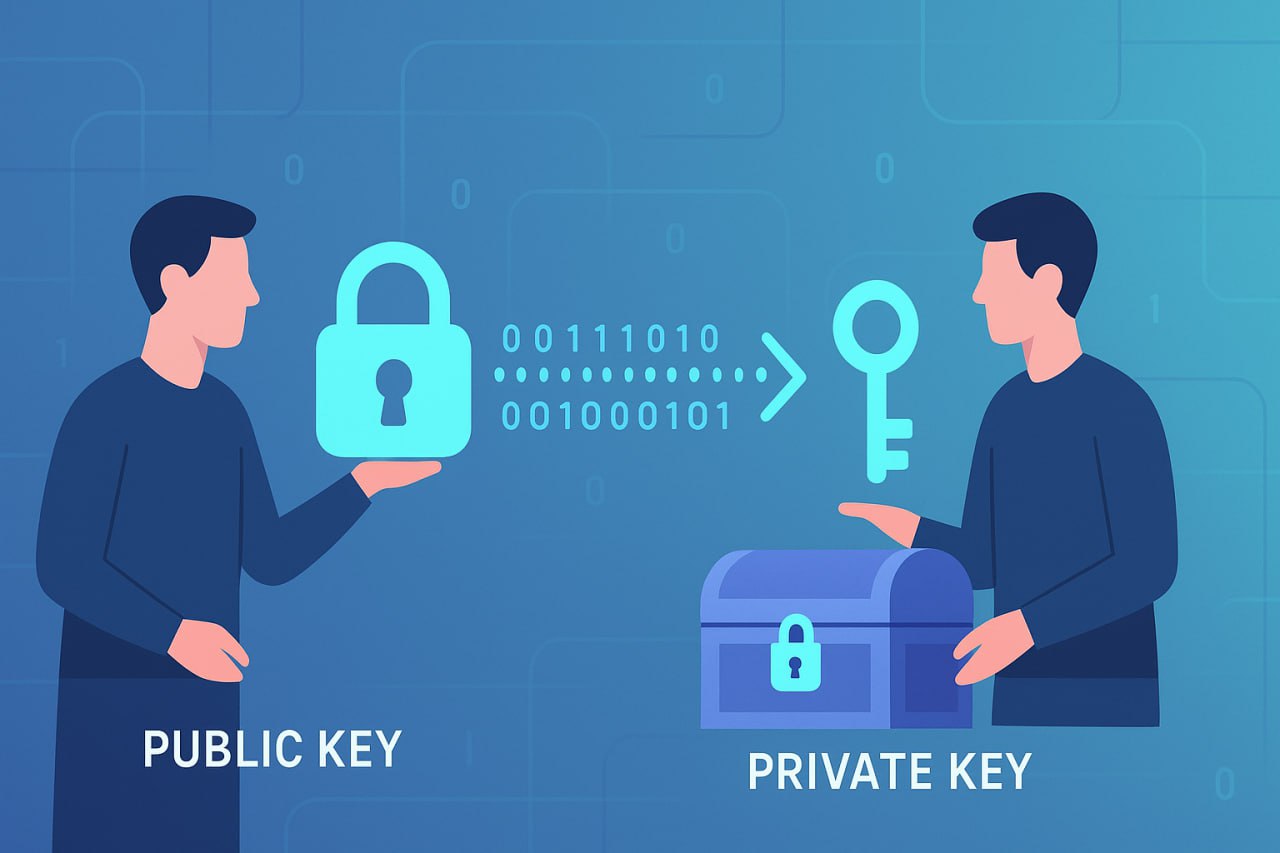

Асимметричное шифрование: два ключа — замок и отмычка

Здесь система хитрее: используется уже два ключа. Открытый (Public Key) — это замок. Его можно раздавать кому угодно. С помощью такого замка любой человек в силах запереть ящик с данными. И есть ещё закрытый ключ (Private Key) — отмычка, которая есть только у хозяина информации. Только ею можно открыть ящик, запертый замком.

Приватный ключ остается у владельца — это его личный секрет. Открытый ключ похож на тиражируемые копии замка, которые можно свободно распространять. Особенность в том, что эти ключи работают только в паре: сообщение, запертое одним замком, отпирается исключительно парным к нему ключом.

Когда сервер и пользователь начинают общение, каждый создает свою пару таких ключей. Для установки защищённого канала стороны обмениваются открытыми ключами — словно рассылают друг другу свои цифровые замки.

Но здесь возникает фундаментальная проблема: как проверить подлинность полученного замка? Ведь злоумышленник может подменить его своим. Решение нашли в системе центров сертификации — неких цифровых арбитрах, составляющих костяк инфраструктуры открытых ключей (PKI). Эти организации выступают гарантами подлинности, подтверждая соответствие между ключом и его владельцем через механизм электронных сертификатов. При подключении к сайту именно центр сертификации становится тем независимым экспертом, который удостоверяет: «Да, этот открытый ключ действительно принадлежит данному ресурсу». Такой подход позволяет отсекать попытки подмены и выстраивать доверенные коммуникации в цифровом пространстве.

Пример асимметричного шифрования — HTTPS-соединения. Ваш браузер использует открытый ключ сайта — и шифрует данные, а сайт расшифровывает их своим закрытым ключом.

На практике симметричный и асимметричный виды часто комбинируют. Так, большие данные шифруют быстрым ключом (AES), который, в свою очередь, шифруется сложным методом (RSA) и передаётся получателю.

А что такое хеширование?

Хеширование — это не шифрование. Его задача — создать из любого файла или пароля уникальную «цифровую подпись» фиксированной длины (хеш). Этот процесс необратим — по хешу нельзя восстановить исходные данные. Это как отпечаток пальца для информации.

Главное — чтобы даже маленькое изменение в файле (например, вы изменили одну букву в документе) полностью поменяло весь хеш. Это нужно для проверки целостности данных (не поменялся ли файл при скачивании) и для безопасного хранения паролей. Так, сайты хранят не ваш пароль, а его хеш, и при вводе сравнивают с тем, что хранится в базе.

Отличие от шифрования — в назначении. Хеш позволяет убедиться: данные не повредились в процессе передачи. Вычисляют его перед отправкой (например, по алгоритму SHA-256) и проверяют уже на другой стороне.

Инструкция к действию: что шифровать прямо сейчас

Теория — это хорошо, но давайте перейдём к практике.

Весь компьютер: включаем шифрование диска

Это самый важный шаг! Он защитит все ваши файлы на случай, если ноутбук украдут.

На Windows (Pro/Enterprise версии)

Ищем в поиске «Управление BitLocker». Включаем его для диска C. Система предложит сохранить ключ восстановления — обязательно сделайте это! Не храните его на самом ноутбуке. Распечатайте или сохраните в надежном месте (менеджер паролей, другой компьютер).

На macOS

Заходим в «Системные настройки» → «Защита и безопасность» → «FileVault». Включаем. Ключ восстановления можно сохранить в вашем iCloud-аккаунте.

Для домашних версий Windows есть альтернативы, например, VeraCrypt — бесплатная и мощная программа для создания зашифрованных контейнеров.

Итак, защитить личный ноутбук можно с помощью BitLocker. Как это сделать, описано выше.

А для защиты виртуального сервера нужны встроенные услуги шифрования. Такой сервис предлагает облачный провайдер Cloud4Y. Данные защищаются на уровне гипервизора, то есть происходит шифрование виртуальных машин — и это гарантия безопасности. Даже если злоумышленник получит физический доступ к оборудованию, он не сможет расшифровать данные.

Отдельные файлы: создаем защищенные архивы

Нужно переслать по email сканы паспорта или отправить конфиденциальный отчёт? Не отправляйте файлы просто так! Воспользуйтесь бесплатной программой 7-Zip.

Выделите нужные файлы, нажмите правой кнопкой мыши → «7-Zip» → «Добавить к архиву». В окне настроек:

1. Укажите формат архива zip.

2. В поле «Шифрование» введите сложный пароль.

3. Ниже выберите метод шифрования AES-256.

Передавайте пароль для архива другим способом. Не пишите его в том же письме. Отправьте в SMS или через мессенджер.

Облака: шифруем перед загрузкой

Нельзя слепо доверять сервисам вроде Google Диска или Dropbox. Ведь их сотрудники технически имеют доступ к вашим файлам. Решение: Программы с клиентским шифрованием (zero-knowledge). Данные шифруются на вашем компьютере до отправки в облако.

Есть инструменты, которые создают на вашем компьютере виртуальный зашифрованный диск. Всё, что вы в него копируете, автоматически шифруется. А уже затем этот зашифрованный контейнер синхронизируется с облаком. Для облака это просто один бессмысленный файл без вашего пароля.

Переписка: выбираем правильные мессенджеры

Не всякая переписка должна быть доступна посторонним. Выбирайте мессенджеры, которые по умолчанию используют сквозное шифрование для всего: сообщений, голосовых и видеозвонков. Используйте функцию верификации контактов (показывает QR-код для сравнения). Это нужно, чтобы убедиться, что между вами и собеседником нет посредника.

Главные правила шифрования

Даже самый прочный сейф не поможет, если его оставить открытым. Вот что сводит всю защиту на нет:

-

Слабые пароли. Пароль 123456 к AES-256 шифрованию — это как надеть висячий замок на бумажку. Используйте менеджеры паролей. Они создают и хранят для вас сложные уникальные пароли.

-

Хранение ключа рядом с сейфом. Не держите пароль от архива в файле passwords.txt на своём рабочем столе. Ключ восстановления BitLocker должен быть не на самом ноутбуке.

-

Пренебрежение обновлениями. Часто уязвимость кроется не в алгоритме шифрования, а в программе, которая его использует. Всегда обновляйте ОС и софт.

Золотые правила:

1. Бэкап важнее шифрования. Сначала настройте регулярное резервное копирование важных данных, например, для корпоративного использования отлично подойдёт облачное хранилище. Потом — их шифрование. Потерять единственную копию диска с данными — хуже, чем его кражу.

2. Включите двухфакторную аутентификацию (2FA) везде, где это возможно. Это вторая стена после пароля.

3. Не усложняйте себе жизнь. Не пытайтесь зашифровать абсолютно всё. Начните с самого ценного: диска ноутбука и отдельных конфиденциальных файлов.

Заключение: это не паранойя, это ответственность

Шифрование — не панацея, но мощный щит в ваших руках. Оно превращает вашу личную информацию из лёгкой добычи в неприступную крепость. Забота о своей цифровой безопасности — это не признак паранойи, а базовая грамотность и ответственность за свою жизнь, которая давно переехала в онлайн.

Не пытайтесь объять необъятное. Начните с малого: сегодня же включите BitLocker или FileVault. Это займёт 20 минут, а уровень вашей защищённости взлетит до небес. Это ваш цифровой сейф. Пора его запереть.