Настройка Firewall и NAT на NSX-T EDGE

Настройка правил Firewall

Firewall – это межсетевой экран, который обеспечивает доступ из внутренней и внешней сети и регулируется правилами.

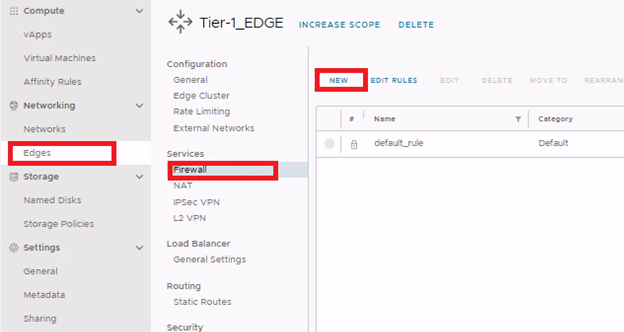

Переходим на вкладку Edges -> Выбираете ваш EDGE -> Firewall -> New

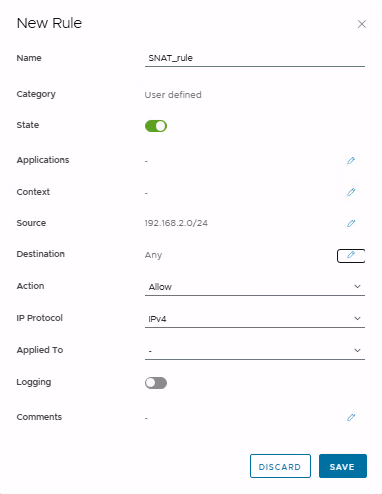

Создадим правило для SNAT трафика:

- Name - Название правила;

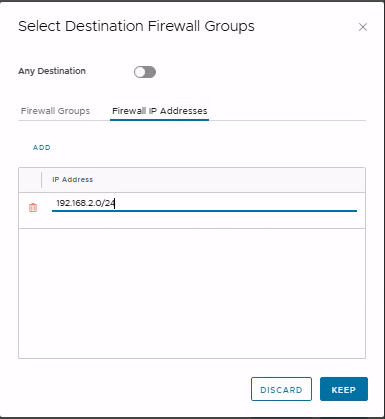

- Source - Указывается IP-адрес исходящего трафика. В данном примере можно указать IP sets или указать конкретный IP-адрес или подсеть. В нашем примере указана подсеть 192.168.2.0/24

- Destination - Указывается IP-адрес входящего трафика. В нашем примере указан Any

- Action - выберите действие с трафиком:

Allow – разрешает входящий\исходящий трафик

Reject – отклоняет входящий\исходящий трафик

Drop – отклоняет входящий\исходящий трафик, с отправкой уведомления инициирующей соединении

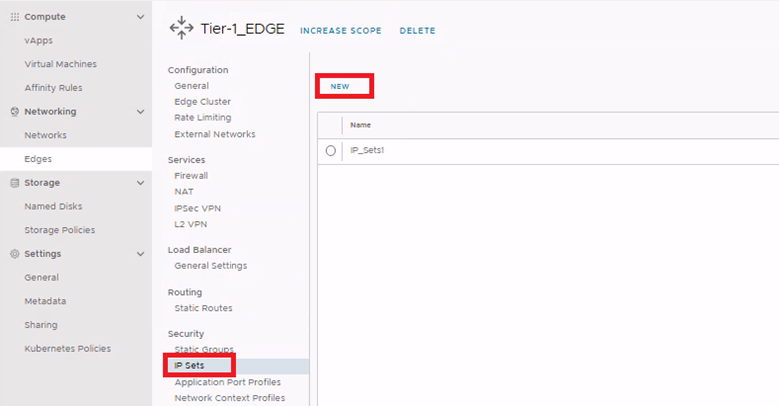

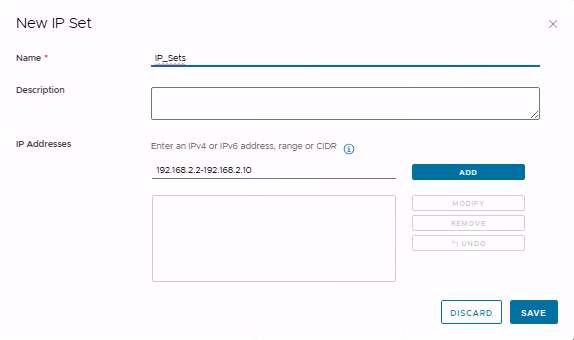

Для создания IP sets необходимо зайти на EDGE -> IP Sets -> New

Необходимо указать Name и IP Addresses. В данном примере указан пул внутренних IP-адресов, но вы можете добавить внешний IP-адреса, например если нужно для RDP перечислить список IP-адресов, которые смогут подключаться к виртуальной машине

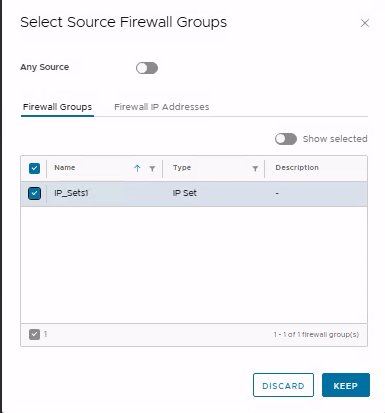

Далее указывает только что созданный IP Sets при создании Firewall правил

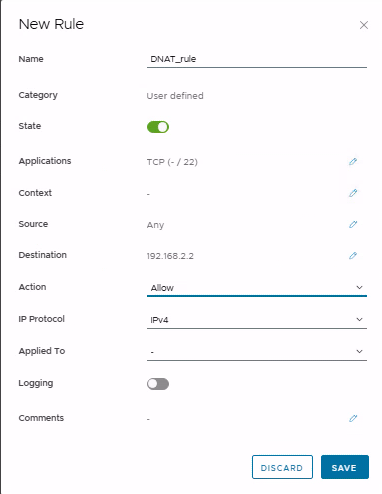

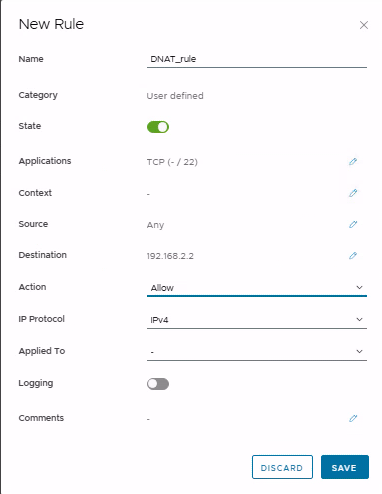

Создаем правило для DNAT трафика:

- Name - Название правила;

- Applications - Указывается один из дефолтных Applications port profile, либо же можно создать свой профиль (ниже по инструкции показано как). Так же можно указать порт самостоятельно;

- Source - Указывается IP-адрес исходящего трафика. Для DNAT указывается Any, если только вам не нужно ограничить доступ;

- Destination - Указывается IP-адрес входящего трафика. В данном примере это внутренний IP-адрес виртуальной машины;

- Action - выберите действие с трафиком:

Allow – разрешает входящий\исходящий трафик

Reject – отклоняет входящий\исходящий трафик

Drop – отклоняет входящий\исходящий трафик, с отправкой уведомления инициирующей соединении

Настройка NAT

NAT – это механизм, который преобразовывает приватные IP-адрес (серые) в публичные IP-адреса (белые) и наоборот. Механизм необходим для экономии белый IP-адресов, т.к за одним «белым» адресом может находиться несколько «серых» адресов. Так же благодаря этому механизму обеспечивается безопасность, т.к ограничивается доступ из вне

SNAT – транслирование внутренней подсети\адреса в публичный адрес. Необходим для обеспечения доступа из ВМ во внешний интернет.

DNAT – «проброс» портов с публичного (белого) адреса на внутренние (серые) адреса

NO SNAT\DNAT – механизмы предотвращающие трансляцию внутреннего (SNAT)\внешнего (DNAT) адреса

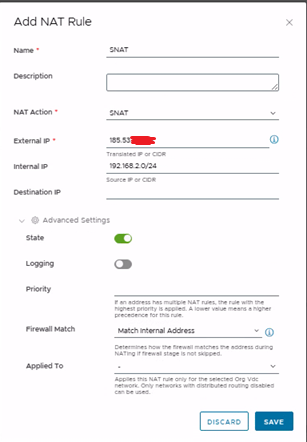

Создание правила SNAT

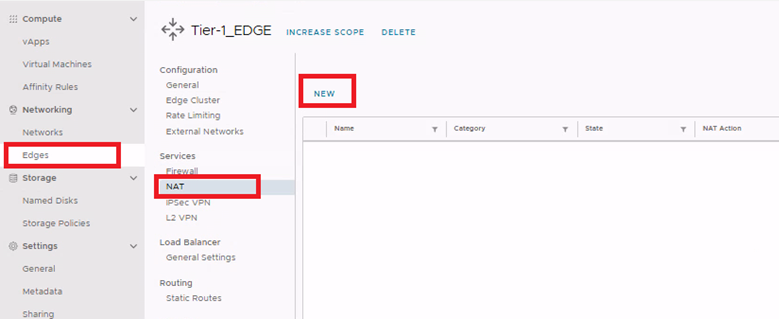

Переходим на вкладку Edges -> Выбираем ваш EDGE -> NAT -> New

Указываем Name, NAT Action – SNAT, External IP – ваш внешний адрес (посмотреть доступные публичные адреса можно через подсказку рядом со строкой), Internal IP – ваш внутренний адрес или подсеть.

- State – включить\отключить правило;

- Priority – задает приоритет правилу, дефолтное значение 50, чем ниже значение тем более выше приоритет;

- Firewall match – определяет по каким IP-адресам (внутренним или внешним) будет проверка соответствие NAT правил Firewall:

- Match Internal Address – Firewall проверяет трафик по внутреннему IP-адресу.

- Включен по умолчанию.

- Match External Address – Firewall проверяет трафик на основе внешнего IP-адреса

- Bypass – Игнорирование Firewall

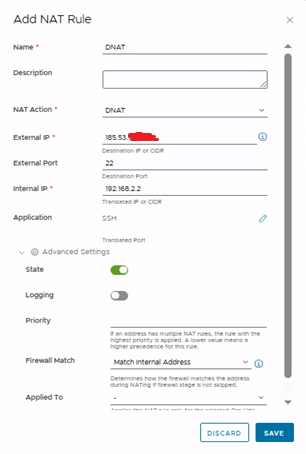

Настройка DNAT правил

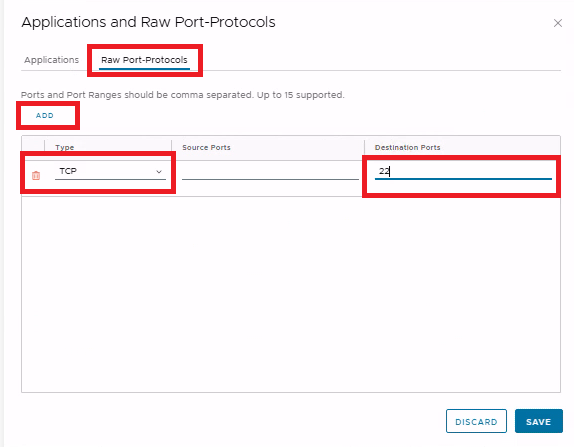

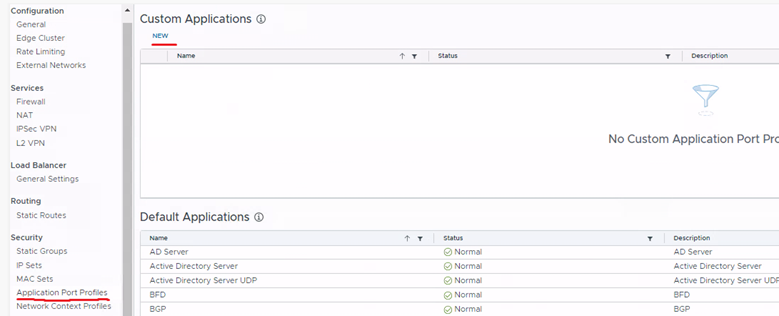

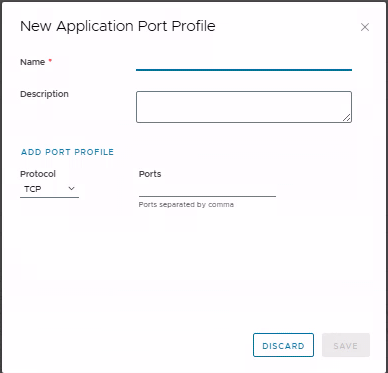

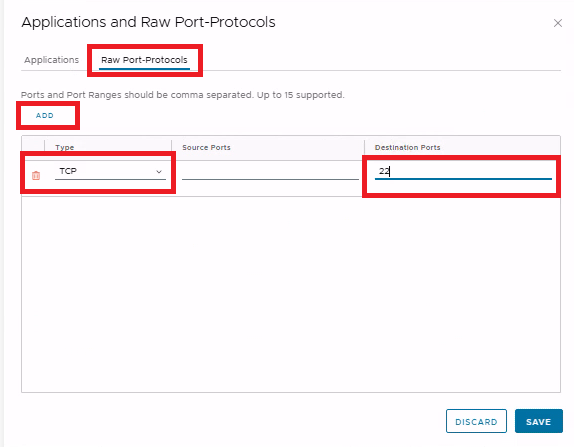

Правило DNAT настраивается практически аналогично, как SNAT за исключением того, что если вам не нужно делать проброс NAT 1:1, то необходимо указать External port и Application. Обращаю внимания, что если используется нестандартный порт или вашего порта нет в списке Applications, то его можно добавить в Applications port profiles –> NEW. Выбираете имя, протокол и порт. Есть возможность добавить несколько портов

Обращаю внимание, что если используется нестандартный порт или вашего порта нет в списке Applications, то его можно добавить в Application port profiles –> New. Выбираете имя, протокол и порт. Есть возможность добавить несколько портов